КАТЕГОРИИ:

АстрономияБиологияГеографияДругие языкиДругоеИнформатикаИсторияКультураЛитератураЛогикаМатематикаМедицинаМеханикаОбразованиеОхрана трудаПедагогикаПолитикаПравоПсихологияРиторикаСоциологияСпортСтроительствоТехнологияФизикаФилософияФинансыХимияЧерчениеЭкологияЭкономикаЭлектроника

Криптографические методы обеспечения целостности информации. Криптографические хэш-функции.

Функция вида y=f(x) называется криптографической хэш-функцией, если она является криптостойкой и удовлетворяет следующим свойствам:

1. На вход хэш-функции может поступать последовательность данных произвольной длины, результат же (называемый хэш, или дайджест) имеет фиксированную длину.

2. Значение y по имеющемуся значению x вычисляется за определенное время (номинальное или полиномиальное), а значение x по имеющемуся значению y почти во всех случаях вычислить невозможно.

3. Вычислительно невозможно найти два входных значения хэш-функции, дающие идентичные хэши.

4. При вычислении хэша используется вся информация входной последовательности.

5. Описание функции является открытым и общедоступным.

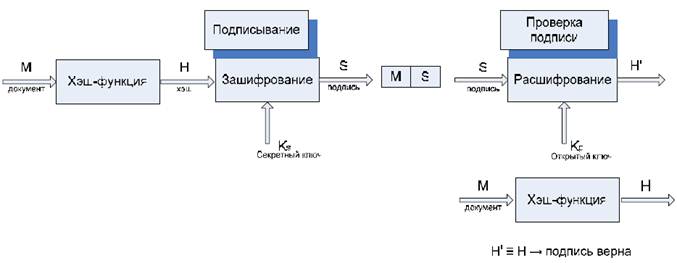

Покажем, как хэш-функции могут быть использованы в схемах цифровой подписи. Если подписывать не само сообщение, а его хэш, то можно значительно сократить объём передаваемых данных. Схема подобной реализации приведена на рис. 1.4.2.2.

Рис. 1.4.2.2. Цифровая подпись, использующая хэш-функцию

Подписав вместо исходного сообщения его хэш, мы передаём результат вместе с исходным сообщением. Получатель расшифровывает подпись и сравнивает полученный результат с хэшем сообщения. В случае совпадения делается вывод о том, что подпись верна.

Дополнительно с инета:

Криптографические хэш-функции используются обычно для генерации дайджеста сообщения при создании цифровой подписи.

Хэш-функции отображают сообщение в имеющее фиксированный размер хэш-значение (hash value) таким образом, что все множество возможных сообщений распределяется равномерно по множеству хэш-значений. При этом криптографическая хэш-функция делает это таким образом, что практически невозможно подогнать документ к заданному хэш-значению.

Криптографические хэш-функции обычно производят значения длиной в 128 и более бит. Это число значительно больше, чем количество собщений, которые когда-либо будут существовать в мире.

Много хороших криптографических хэш-функций доступно бесплатно. Широко известные включают MD5 и SHA.

Дата добавления: 2015-01-19; просмотров: 443; Мы поможем в написании вашей работы!; Нарушение авторских прав |